Hauptbereich

E-Mail verschlüsseln auf Outlook und Co. und Sicherheit in Ihrer Organisation steigern

E-Mails sind verhältnismässig einfach abzufangen und zu lesen – oder gar zu manipulieren – wenn sie nicht verschlüsselt sind. Die Lösung: E-Mail-Zertifikate (S/MIME).

Das Sicherheitsrisiko «E-Mail»

E-Mails sind im Geschäftsalltag unverzichtbar – und gleichzeitig eines der grössten Sicherheitsrisiken. Täglich werden weltweit über 300 Milliarden Nachrichten versendet. Ohne Verschlüsselung sind diese vergleichbar mit Postkarten: lesbar für jeden, der Zugriff auf den Transportweg hat. Anders als Postkarten hingegen können E-Mails nach Schlüsselbegriffen durchsucht und so gezielt für Angriffe ausgewählt werden.

Bekannte Cyber-Attacken via E-Mail sind unter anderem Phishing oder Malware-Mails wie Trojaner, Ransomware oder Spyware. Doch digitale Nachrichten sind nicht nur Einfallstor für Schadsoftware. Denn auch die Inhalte selbst sind für Angreifer von grosser Relevanz. Und hier kommt nun die Verschlüsselung ins Spiel: Ist ein Inhalt vertraulich, wird die traditionelle Postkarte in einem Couvert verschickt. Somit haben Unbefugte keinen Zugriff mehr bzw. es wird deutlich schwerer, diesen einzusehen. Diese Funktion erfüllt auch ein E-Mail-Zertifikat. E-Mails müssen dabei immer separat verschlüsselt werden.

Das Geschäftsrisiko «E-Mail»

Ist kein E-Mail-Zertifikat im Einsatz, ist die Vertraulichkeit nicht gewährleistet. Inhalte können von Unberechtigten nicht nur gelesen, sondern auch manipuliert werden. Je nach Art des Inhalts bzw. der Daten kann das vor allem im geschäftlichen Umfeld imageschädigend oder gar existenzbedrohend sein. Vor allem dann, wenn es sich dabei um vertrauliche Informationen wie Personendaten, Verträge u.Ä. handelt. In diesem Fall kann sogar eine Verletzung der Geheimhaltungspflicht vorliegen. Gemäss eidgenössischem Datenschutzgesetz (DSG) und europäischer Datenschutz-Grundverordnung (DSGVO) müssen Daten durch geeignete technische und organisatorische Massnahmen gegen unbefugte Bearbeitung geschützt werden. Die Verschlüsselung wird dabei als adäquate Massnahme nach aktuellem Stand der Technik betrachtet. (Art. 8 DSG und Art. 32 DSGVO).

S/MIME: Der Standard für sichere E-Mail in Unternehmen

S/MIME (Secure/Multipurpose Internet Mail Extensions) ist der etablierte Standard für E-Mail-Signatur und -Verschlüsselung im Unternehmensumfeld. Im Gegensatz zu TLS/SSL-Zertifikaten, die den Transportweg sichern, schützt S/MIME die Nachricht selbst – Ende-zu-Ende.

Was S/MIME leistet

-

Authentizität: Der Absender ist eindeutig verifiziert

-

Integrität: Jede Manipulation der Nachricht wird erkannt

-

Vertraulichkeit: Nur der beabsichtigte Empfänger kann die Nachricht lesen

-

Nichtabstreitbarkeit: Der Absender kann das Senden nicht leugnen (bei SV-Zertifikaten)

So funktioniert S/MIME

Anders als SSL-Zertifikate werden S/MIME-Zertifikate nicht automatisch veröffentlicht. Sender und Empfänger müssen vorab ihre öffentlichen Schlüssel austauschen. Danach funktioniert die Kommunikation wie folgt:

-

Der Absender signiert die Nachricht mit seinem privaten Schlüssel und verschlüsselt sie mit dem öffentlichen Schlüssel des Empfängers.

-

Der Empfänger entschlüsselt die Nachricht mit seinem privaten Schlüssel und verifiziert die Signatur mit dem öffentlichen Schlüssel des Absenders.

Die Signatur wird in Abhängigkeit vom Nachrichteninhalt berechnet. Jede nachträgliche Änderung wird dadurch erkennbar.

Exkurs: So funktioniert die Verschlüsselung

S/MIME-Zertifikatstypen

Nicht jedes S/MIME-Zertifikat ist gleich. Je nach Anwendungsfall und Sicherheitsanforderung bietet SwissSign drei Validierungsstufen – gemäss den internationalen S/MIME- Baseline- Requirements des CA/Browser Forums.

Zertifikatstyp |

Validierung |

Im Zertifikat enthalten |

Geeignet für |

|---|---|---|---|

|

S/MIME Mailbox-Validated |

Mailbox Validation (MV) |

E-Mail-Adresse |

Einfache Signatur und Verschlüsselung |

|

S/MIME Organisation-Validated |

Organisation Validation (OV) |

Organisation + E-Mail |

Funktionspostfächer, automatisierte Prozesse |

|

S/MIME Sponsor-Validated |

Sponsor Validation (SV) |

Person + Organisation + E-Mail |

Persönliche Signatur mit Identitätsnachweis |

Mailbox-Validierung (MV)

Bei MV-Zertifikaten wird ausschliesslich geprüft, dass die E-Mail-Adresse existiert und der Antragsteller Zugriff darauf hat. Eine Identitätsprüfung der Person findet nicht statt.

Einsatzbereich: Signatur und Verschlüsselung von E-Mails, wenn keine rechtlich belastbare Identifikation des Absenders erforderlich ist.

Einschränkung: Kann nicht zur Authentisierung (z.B. Login an Systemen) verwendet werden.

Hier ein Beispiel zu einem Mailbox-Validated S/MIME-Zertifikat:

Organisations-Validierung (OV)

OV-Zertifikate bestätigen nicht eine Person, sondern eine Organisation als Inhaberin einer E-Mail-Adresse. SwissSign prüft die Organisation anhand öffentlicher Register (z.B. Handelsregister) und verifiziert die Kontrolle über die E-Mail-Domain.

Einsatzbereich: Zentrale E-Mail-Adressen wie buchhaltung@, support@, info@ oder noreply@ – also Funktionspostfächer, die nicht einer einzelnen Person zugeordnet sind.

Vorteile gegenüber SV-Zertifikaten für Funktionspostfächer

-

Kein interner Registrierungsprozess mit Identitätsprüfung einzelner Mitarbeitender

-

Einfachere Automatisierung (keine separate Übergabe von Vor- und Nachname erforderlich)

-

Im E-Mail-Client wird der Organisationsname angezeigt statt eines Personennamens

Sponsor-Validierung (SV) mit Identitätsprüfung

SV-Zertifikate bieten die höchste Validierungsstufe. Zusätzlich zur Organisation wird die Identität der Person geprüft, die das Zertifikat nutzt. Die Registrierungsstelle stellt sicher, dass nur diese Person die E-Mail-Adresse mit dieser Identität verwenden kann.

Einsatzbereich: Persönliche E-Mail-Adressen von Mitarbeitenden, wenn rechtlich belastbare Signaturen oder erhöhte Beweiskraft erforderlich sind.

Zusätzliche Möglichkeiten

-

Nutzung zur Authentisierung (z.B. Anmeldung an Finanzsystemen, VPN)

-

Höhere Beweiskraft und Nichtabstreitbarkeit im juristischen Umfeld

-

Besserer Phishing-Schutz durch verifizierte Personenidentität

Warum Nichtabstreitbarkeit wichtig ist: Mit einem MV-Zertifikat könnte jemand E-Mails mit [email protected] signieren, obwohl die Firma abc-firma.com nutzt. SV-Zertifikate verhindern solche Verwechslungen – der Empfänger kann sich darauf verlassen, dass die Nachricht tatsächlich von der angegebenen Person stammt.

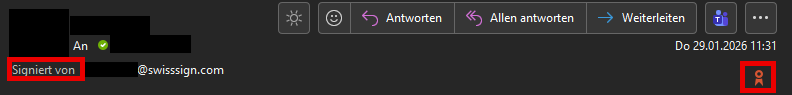

Darstellung in E-Mail-Clients

Im Alltag sind die Unterschiede zwischen den Zertifikatstypen auf den ersten Blick nicht sichtbar. E-Mail-Clients wie Outlook zeigen zunächst nur ein Signatur-Symbol an. Erst bei genauerer Prüfung werden die Details sichtbar:

-

MV: Zeigt nur die E-Mail-Adresse im Signaturfeld

-

SV: Zeigt den vollständigen Namen der Person

Die vollständigen Zertifikatsinformationen werden in Outlook erst nach mehreren Klicks sichtbar: Signatur-Symbol → Details → Zertifikat anzeigen. Dort finden sich dann alle Angaben zu Aussteller, Gültigkeit und den enthaltenen Identitätsinformationen.

Der Unterschied offenbart sich vor allem in der Beweiskraft, der Haftung und den Einsatzmöglichkeiten im Authentifizierungsumfeld.

Welches Zertifikat für welchen Anwendungsfall?

Die Wahl des richtigen Zertifikatstyps hängt vom konkreten Einsatzszenario ab:

Anwendungsfall |

Empfohlenes Zertifikat |

Begründung |

|---|---|---|

|

Persönliche Mitarbeiter-E-Mail mit rechtlicher Verbindlichkeit |

SV |

Identitätsnachweis, Nichtabstreitbarkeit, Authentisierung möglich |

|

Persönliche Mitarbeiter-E-Mail ohne besondere Anforderungen |

MV oder SV | MV für Basisbedarf, SV für zusätzliche Sicherheit |

|

Funktionspostfach (buchhaltung@, support@) |

OV |

Organisationsbindung ohne Personenbezug |

| Automatisierte Systemnachrichten (noreply@) | OV | Keine Person zuordenbar, einfache Automatisierung |

|

E-Mail-Gateway für die gesamte Organisation |

SV und OV kombiniert |

SV für Mitarbeitende, OV für zentrale Adressen |

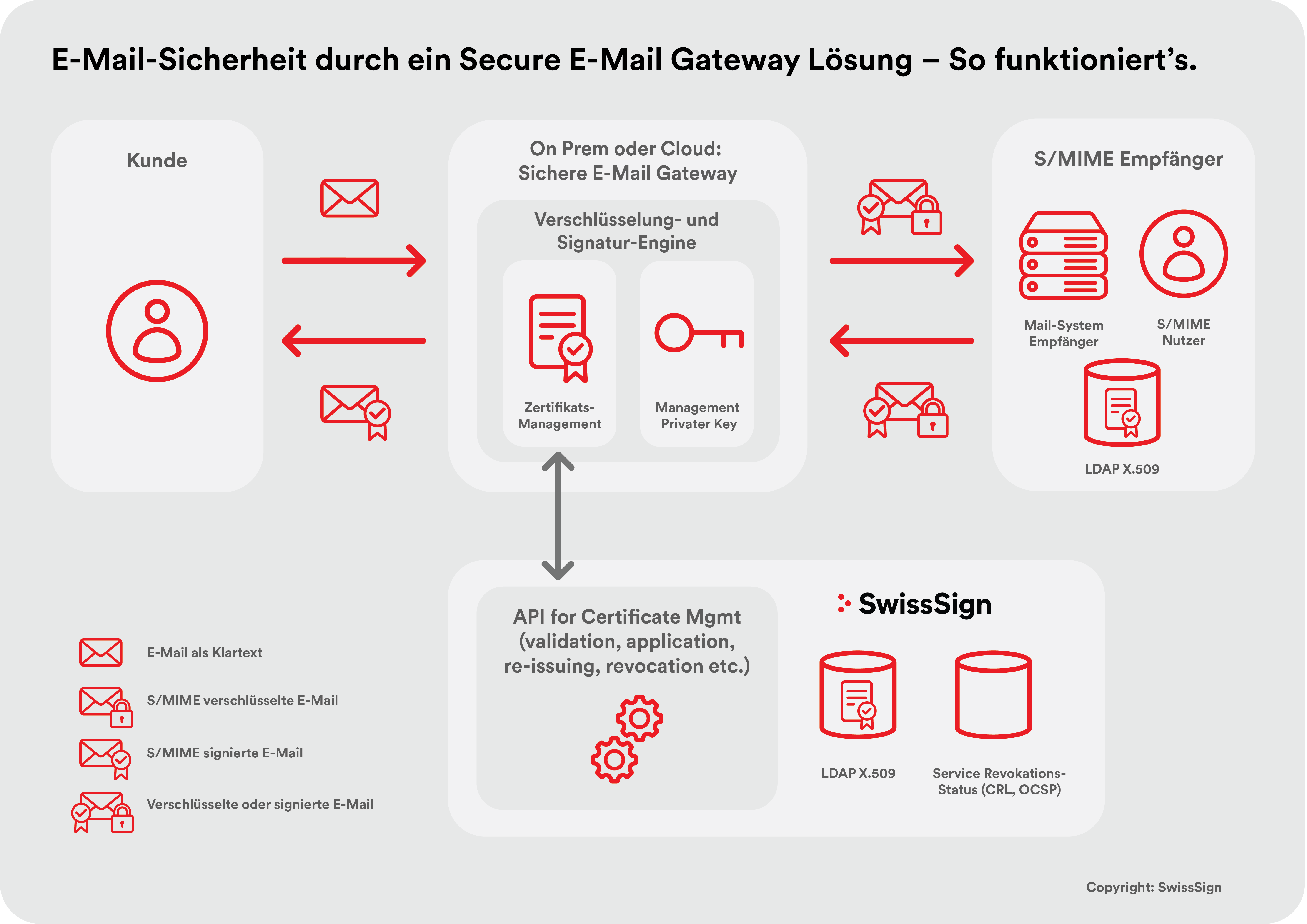

E-Mail-Gateways: Zentrale Lösung für Organisationen

Für Organisationen mit vielen Mitarbeitenden ist die Installation individueller S/MIME-Zertifikate auf jedem Arbeitsplatz aufwendig. E-Mail-Gateways bieten eine effizientere Alternative: Sie signieren und verschlüsseln zentral alle E-Mails an externe Empfänger.

Funktionsweise

-

Signatur erfolgt automatisch für alle ausgehenden E-Mails

-

Verschlüsselung wird automatisch aktiviert, wenn der öffentliche Schlüssel des Empfängers bekannt ist

-

Schlüsselmanagement (öffentliche und private Schlüssel) wird zentral übernommen

Vorteile für Organisationen

-

Keine Installation von Plugins auf Endgeräten erforderlich

-

Unterstützung aller gängigen Verschlüsselungsmethoden

-

Kompatibilität mit Gateways anderer Hersteller

-

Einheitliche Sicherheitsrichtlinien für die gesamte Organisation

-

Einfachere Compliance-Nachweise durch zentrale Protokollierung

Das Gateway übernimmt dabei nicht nur die kryptografischen Operationen, sondern kann auch Policies durchsetzen: Welche E-Mails müssen verschlüsselt werden? Welche Empfänger-Domains erfordern besondere Behandlung? Wie wird mit unbekannten Empfängern umgegangen?

SwissSign arbeitet mit einem Netzwerk von Partnern zusammen, die bei der Integration von Zertifikaten in bestehende Gateway-Lösungen unterstützen oder SwissSign-Zertifikate bereits in ihre Produkte integriert haben.

S/MIME-Zertifikate im grossen Massstab: Managed PKI

Organisationen mit hunderten oder tausenden von S/MIME-Zertifikaten benötigen effiziente Verwaltungsprozesse. Mit einer Managed PKI von SwissSign erhalten Sie die volle Kontrolle über Ihren Zertifikatsbestand – idealerweise integriert in Ihre Gateway-Lösung.

Zentrale Verwaltung

-

Zertifikate beantragen, erneuern und widerrufen über ein einziges Portal

-

Delegierte Administration für verschiedene Abteilungen oder Standorte

-

Übersicht über alle aktiven Zertifikate mit Ablaufdaten und Status

Automatisierung

-

Ermöglicht Workflows für Onboarding neuer Mitarbeitender

-

Automatische Benachrichtigungen vor Zertifikatsablauf

-

API-Integration für vollautomatische Prozesse

Compliance

-

Lückenlose Audit-Trails aller Zertifikatsoperationen

-

Reporting für interne und externe Prüfungen

-

Einhaltung regulatorischer Anforderungen (DSGVO, DSG, branchenspezifische Vorgaben)

In Kombination mit Certificate Lifecycle Management (CLM) behalten Sie den Überblick über alle Zertifikate Ihrer Organisation – unabhängig vom Typ oder der ausstellenden CA. Das ist besonders relevant, wenn Sie neben S/MIME auch TLS-Zertifikate und private Zertifikate verwalten.

Mehr zu Managed PKI von SwissSignHäufige Fragen (FAQ)

Die maximale Laufzeit eines S/MIME-Zertifikats wurde per Juni 2025 von drei auf zwei Jahre verkürzt – mehr dazu in unserem Blogbeitrag.

Das Zertifikat sollte umgehend widerrufen (revoziert) werden. Bei einer Managed PKI können Sie dies zentral über das Verwaltungsportal erledigen. Der Widerruf wird über Certificate Revocation Lists (CRL) und OCSP (Online Certificate Status Protocol) publiziert, sodass Empfänger die Ungültigkeit erkennen können. Bereits verschlüsselte E-Mails bleiben lesbar, wenn der private Schlüssel archiviert wurde – das ist besonders für Compliance-Anforderungen relevant.

Nur SV-Zertifikate (Sponsor-Validated) können zur Authentisierung eingesetzt werden, beispielsweise für die Anmeldung an Finanzsystemen, VPN-Zugängen oder anderen geschützten Ressourcen. MV- und OV-Zertifikate sind auf Signatur und Verschlüsselung von E-Mails beschränkt.

Der einfachste Weg: Senden Sie dem Kommunikationspartner eine signierte (nicht verschlüsselte) E-Mail. Diese enthält Ihren öffentlichen Schlüssel. Der Empfänger speichert das Zertifikat in seinem Adressbuch und kann Ihnen fortan verschlüsselte Nachrichten senden. Für den organisationsweiten Einsatz empfiehlt sich ein zentrales Schlüsselverzeichnis (LDAP) oder ein E-Mail-Gateway, das den Schlüsselaustausch automatisiert.

TLS (Transport Layer Security) verschlüsselt die Verbindung zwischen Mailservern – vergleichbar mit einem gepanzerten Transportfahrzeug. Die E-Mail selbst bleibt jedoch im Klartext und ist auf jedem Server im Transportweg lesbar. S/MIME kann die Nachricht selbst verschlüsseln – vergleichbar mit einem verschlossenen Tresor im Transportfahrzeug. Nur der beabsichtigte Empfänger kann den Inhalt lesen, unabhängig davon, wie viele Server die Nachricht passiert. Für maximale Sicherheit sollten beide Technologien kombiniert werden.

Ja. Über die Managed PKI können S/MIME-Zertifikate per REST-API automatisiert beantragt und erneuert werden. Besonders für OV-Zertifikate (Funktionspostfächer) und die Integration in Systeme wie Microsoft Intune oder Mail-Gateway-Lösungen ist Automatisierung sinnvoll. SV-Zertifikate erfordern aufgrund der Identitätsprüfung immer einen manuellen Schritt im Validierungsprozess.

Die Faustregel: Ein SV-Zertifikat pro Mitarbeitenden mit eigener E-Mail-Adresse, plus OV-Zertifikate für alle Funktionspostfächer. Eine Organisation mit 500 Mitarbeitenden und 20 zentralen E-Mail-Adressen benötigt also ca. 520 Zertifikate. Bei Einsatz eines E-Mail-Gateways reduziert sich die Anzahl individueller Zertifikate möglicherweise, da das Gateway zentral signieren kann.

Die Kosten setzen sich zusammen aus: Zertifikatskosten (abhängig von Typ und Menge), Implementierungsaufwand (Gateway-Integration, Client-Konfiguration, Schulung) und laufendem Betrieb (Zertifikatserneuerungen, Support). Kunden beziehen bei SwissSign eine Managed PKI und nutzen unsere Volumenpreise – im Online-Bestellportal können Sie Ihren individuellen Preis berechnen.