Section générale

Crypter les e-mails sur Outlook et autres et améliorer la sécurité

Les e-mails sont relativement faciles à intercepter et à lire - ou même à manipuler - tant qu'ils ne sont pas cryptés. La solution: les certificats e-mail (S/MIME).

Le risque de sécurité «e-mail»

Les e-mails sont indispensables dans le quotidien professionnel – et constituent en même temps l’un des plus grands risques de sécurité. Chaque jour, plus de 300 milliards de messages sont envoyés dans le monde entier. Sans chiffrage, ils sont comparables à des cartes postales: lisibles par tous ceux qui ont accès au transport. Contrairement aux cartes postales, les e-mails peuvent en revanche être recherchés à l’aide de mots clés et ainsi être sélectionnés de manière ciblée pour des attaques.

Les cyberattaques connues par e-mail sont notamment le phishing ou les e-mails malveillants comme les chevaux de Troie, les rançongiciels ou les logiciels espions. Cependant, les messages numériques ne sont pas seulement une porte d’entrée pour les logiciels malveillants. En effet, les contenus eux-mêmes sont très importants pour les pirates. C’est là qu’intervient le chiffrage : si un contenu est confidentiel, la carte postale traditionnelle est envoyée dans une enveloppe. Ainsi, les personnes non autorisées n’y ont plus accès et il devient nettement plus difficile de le consulter. Cette fonction remplit également un certificat d’e-mail. Les e-mails doivent toujours être chiffrés séparément.

Le risque commercial «e-mail»

Si aucun certificat d’e-mail n’est utilisé, la confidentialité n’est pas garantie. Les contenus peuvent non seulement être lus, mais aussi manipulés par des personnes non autorisées. Selon le type de contenu ou de données, cela peut nuire à l’image de l’entreprise ou même mettre en péril son existence, surtout dans l’environnement professionnel. Surtout lorsqu’il s’agit d’informations confidentielles comme des données personnelles ou des contrats. Dans ce cas, il peut même s’agir d’une violation de l’obligation de confidentialité. Conformément à la loi fédérale sur la protection des données (LPD) et au Règlement général sur la protection des données de l’Union européenne (RGPD), les données doivent être protégées contre tout traitement non autorisé par des mesures techniques et organisationnelles appropriées. Le chiffrement est considéré comme une mesure adéquate selon l’état actuel de la technique (art. 8 LPD et art. 32 RGPD).

S/MIME: la norme pour des e-mails sécurisés dans les entreprises

S/MIME (Secure/Multipurpose Internet Mail Extensions) est la norme établie pour la signature et le chiffrement des e-mails dans l’environnement de l’entreprise. Contrairement aux certificats TLS/SSL qui sécurisent le trajet, S/MIME protège le message lui-même de bout en bout.

Ce que S/MIME apporte

-

Authenticité: l’expéditeur est clairement vérifié

-

Intégrité: toute manipulation du message est détectée

-

Confidentialité: seul le destinataire prévu peut lire le message

-

Non-contestabilité: l’expéditeur ne peut pas nier l’envoi (pour les certificats SV)

Fonctionnement de S/MIME

Contrairement aux certificats SSL, les certificats S/MIME ne sont pas publiés automatiquement. L’expéditeur et le destinataire doivent au préalable échanger leurs clés publiques. Ensuite, la communication fonctionne comme suit :

-

L’expéditeur signe le message avec sa clé privée et le chiffre avec la clé publique du destinataire.

-

Le destinataire déchiffre le message avec sa clé privée et vérifie la signature avec la clé publique de l’expéditeur.

La signature est calculée en fonction du contenu du message. Toute modification ultérieure est ainsi identifiable.

Explications: comment fonctionne le chiffrement

Types de certificats S/MIME

Tous les certificats S/MIME ne sont pas identiques. En fonction du cas d’application et de l’exigence de sécurité, SwissSign propose trois niveaux de validation – conformément aux Baseline Requirements S/MIME internationaux du CA/Browser Forum.

Type de certificat |

Validation |

Compris dans le certificat |

Adapté pour |

|---|---|---|---|

|

S/MIME Mailbox-Validated |

Mailbox Validation (MV) |

Adresse e-mail |

Signature et chiffrement simples |

|

S/MIME Organisation-Validated |

Organisation Validation (OV) |

Organisation + e-mail | Boîtes aux lettres électroniques de fonction, processus automatisés |

|

S/MIME Sponsor-Validated |

Sponsor Validation (SV) |

Personne + organisation + e-mail | Signature personnelle avec justificatif d’identité |

Validation de la boîte aux lettres électronique (MV)

Pour les certificats MV, on vérifie uniquement que l’adresse e-mail existe et que le demandeur y a accès. L’identité de la personne n’est pas vérifiée.

Domaine d’utilisation: signature et chiffrement d’e-mails lorsqu’aucune identification juridiquement valable de l’expéditeur n’est nécessaire.

Restriction: ne peut pas être utilisé pour l’authentification (p. ex. connexion aux systèmes).

Voici un exemple de certificat S/MIME validé pour une boîte aux lettres électronique :

Validation de l’organisation (OV)

Les certificats OV ne confirment pas une personne, mais une organisation en tant que propriétaire d’une adresse e-mail. SwissSign vérifie l’organisation à l’aide de registres publics (p. ex. registre du commerce) et vérifie le contrôle via le domaine e-mail.

Domaine d’utilisation: adresses e-mail centralisées comme buchhaltung@, support@, info@ ou noreply@ – c’est-à-dire des boîtes aux lettres électroniques de fonction qui ne sont pas attribuées à une seule personne.

Avantages par rapport aux certificats SV pour les boîtes aux lettres électroniques de fonction

-

Pas de processus d’enregistrement interne avec vérification de l’identité des différents collaborateurs et collaboratrices

-

Automatisation simplifiée (pas de transmission séparée du prénom et du nom nécessaire)

-

Dans le client de messagerie, le nom de l’organisation s’affiche à la place du nom de la personne

Validation du sponsor (SV) avec vérification de l’identité

Les certificats SV offrent le niveau de validation le plus élevé. En plus de l’organisation, l’identité de la personne qui utilise le certificat est vérifiée. Le service d’enregistrement s’assure que seule cette personne peut utiliser l’adresse e-mail avec cette identité.

Domaine d’utilisation : adresses e-mail personnelles de collaboratrices et collaborateurs lorsque des signatures juridiquement contraignantes ou une force probante accrue sont nécessaires.

Possibilités supplémentaires

-

Utilisation pour l’authentification (p. ex. connexion aux systèmes financiers, VPN)

-

Force probante et incontestabilité accrues dans l’environnement juridique

-

Meilleure protection contre le phishing grâce à une identité personnelle vérifiée

Pourquoi la non-contestabilité est importante: Avec un certificat MV, quelqu’un pourrait signer des e-mails avec [email protected], bien que l’entreprise utilise entreprise-abc.com. Les certificats SV évitent de telles confusions : le destinataire peut être sûr que le message provient bien de la personne indiquée.

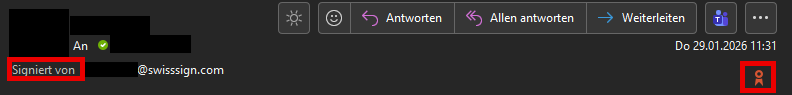

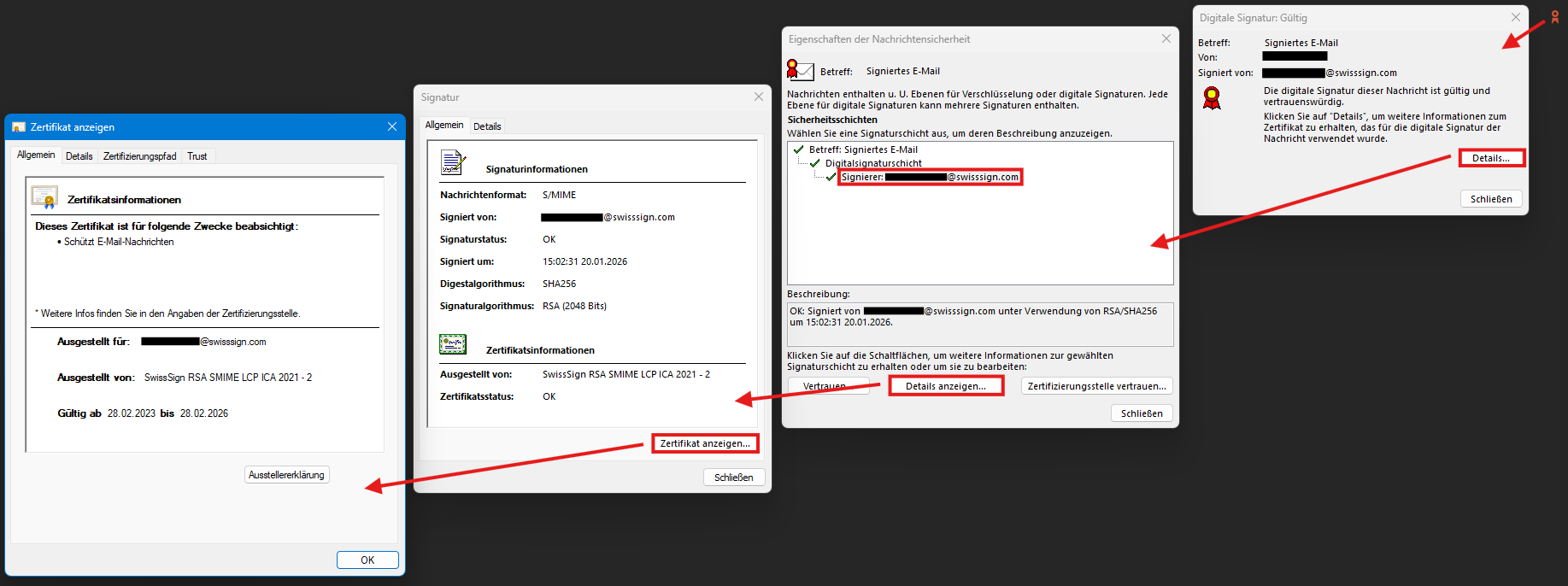

Présentation dans les clients de messagerie

Au quotidien, les différences entre les types de certificats ne sont pas visibles au premier coup d’œil. Dans un premier temps, les clients de messagerie comme Outlook n’affichent qu’un symbole de signature. Les détails ne deviennent visibles qu’après un examen plus approfondi :

-

MV: affiche uniquement l’adresse e-mail dans le champ de signature

-

SV: affiche le nom complet de la personne

Les informations complètes sur le certificat ne sont visibles dans Outlook qu’après plusieurs clics : symbole de signature → Détails → Afficher le certificat. Vous y trouverez toutes les informations relatives à l’émetteur, à la validité et aux informations d’identité qu’il contient.

La différence se manifeste avant tout dans la force probante, la responsabilité et les possibilités d’utilisation dans l’environnement d’authentification.

Quel certificat pour quel cas d’application ?

Le choix du bon type de certificat dépend du scénario d’application concret:

Cas d’application |

Certificat recommandé |

Justification |

|---|---|---|

|

E-mail personnel de la collaboratrice ou du collaborateur avec validité juridique |

SV |

Preuve d’identité, incontestabilité, authentification possible |

|

E-mail personnel aux collaboratrices et collaborateurs sans exigences particulières |

MV ou SV |

MV pour les besoins de base, SV pour la sécurité supplémentaire |

|

Case postale de fonction (comptabilité@, support@) |

OV | Fidélisation à l’organisation sans lien avec les personnes |

|

Messages système automatisés (noreply@) |

OV |

Aucune personne attribuable, automatisation simple |

|

Passerelle e-mail pour l’ensemble de l’organisation |

Combinaison SV+ OV | SV pour les collaboratrices et collaborateurs, OV pour les adresses centrales |

Passerelles d’e-mails : solution centralisée pour les organisations

Pour les organisations comptant de nombreux collaborateurs, l’installation de certificats S/MIME individuels sur chaque poste de travail est fastidieuse. Les passerelles e-mail offrent une alternative plus efficace : elles signent et chiffrent de manière centralisée tous les e-mails à des destinataires externes.

Fonctionnement

-

La signature est automatique pour tous les e-mails sortants

-

Le chiffrement est activé automatiquement lorsque la clé publique du destinataire est connue

-

La gestion des clés (publiques et privées) est assurée de manière centralisée

Avantages pour les organisations

-

Aucune installation de plug-ins nécessaire sur les terminaux finaux

-

Prise en charge de toutes les méthodes de chiffrement courantes

-

Compatibilité avec les passerelles d’autres fabricants

-

Directives de sécurité uniformes pour l’ensemble de l’organisation

-

Justificatifs de compliance simplifiés grâce à l’établissement centralisé de procès-verbaux

La passerelle prend en charge non seulement les opérations cryptographiques, mais peut également appliquer des politiques: quels e-mails doivent être cryptés? Quels domaines de destinataires nécessitent un traitement particulier? Comment gérer les destinataires inconnus?

SwissSign collabore avec un réseau de partenaires qui soutiennent l’intégration de certificats dans les solutions de passerelle existantes ou qui ont déjà intégré des certificats SwissSign dans leurs produits.

Certificats S/MIME à grande échelle : managed PKI

Les organisations disposant de centaines ou de milliers de certificats S/MIME ont besoin de processus de gestion efficaces. Avec une Managed PKI de SwissSign, vous avez le contrôle total de votre stock de certificats – idéalement intégré dans votre solution de passerelle.

Administration centrale

-

Demander, renouveler et révoquer des certificats via un seul portail

-

Administration déléguée pour différents services ou sites

-

Aperçu de tous les certificats actifs avec dates d’échéance et statut

Automatisation

-

Permet des workflows pour l’onboarding de nouveaux collaborateurs et collaboratrices

-

Notifications automatiques avant l’expiration du certificat

-

Intégration API pour processus entièrement automatisés

Compliance

-

Pistes d’audit exhaustives de toutes les opérations de certification

-

Reporting pour les contrôles internes et externes

-

Respect des exigences réglementaires (RGPD, LPD, directives spécifiques au secteur)

En combinaison avec Certificate Lifecycle Management (CLM), vous conservez une vue d’ensemble de tous les certificats de votre organisation, indépendamment du type ou de l’autorité de certification émettrice. Cela est particulièrement important si vous gérez des certificats TLS et des certificats privés en plus de S/MIME.

En savoir plus sur la Managed PKI de SwissSignQuestions fréquentes (FAQ)

En juin 2025, la durée maximale d’un certificat S/MIME a été réduite de trois à deux ans – plus d’informations à ce sujet dans notre article de blog.

Seuls les certificats SV (Sponsor-Validated) peuvent être utilisés pour l’authentification, par exemple pour la connexion à des systèmes financiers, des accès VPN ou d’autres ressources protégées. Les certificats MV et OV se limitent à la signature et au chiffrage des e-mails.

La manière la plus simple: envoyez un e-mail signé (non chiffré) au partenaire de communication. Celle-ci contient votre clé publique. Le destinataire enregistre le certificat dans son carnet d’adresses et peut désormais vous envoyer des messages chiffrés. Pour une utilisation à l’échelle de l’organisation, il est recommandé d’utiliser un répertoire central des clés (LDAP) ou une passerelle e-mail qui automatise l’échange de clés.

TLS (Transport Layer Security) chiffre la connexion entre les serveurs de messagerie – comparable à un véhicule de transport blindé. L’e-mail lui-même reste toutefois en texte clair et peut être lu sur n’importe quel serveur durant le transport. S/MIME peut chiffrer le message lui-même, comme un coffre verrouillé dans le véhicule de transport. Seul le destinataire prévu peut lire le contenu, indépendamment du nombre de serveurs sur lesquels le message passe. Pour une sécurité maximale, les deux technologies devraient être combinées.

Oui. Via la Managed PKI, les certificats S/MIME peuvent être demandés et renouvelés automatiquement via l’API REST. L’automatisation est particulièrement pertinente pour les certificats OV (cases postales de fonction) et l’intégration dans des systèmes tels que Microsoft Intune ou des solutions de passerelle de messagerie. Les certificats SV nécessitent toujours une étape manuelle dans le processus de validation en raison de la vérification de l’identité.

Tous les clients de messagerie courants prennent nativement en charge S/MIME: Microsoft Outlook (ordinateur et web), Apple Mail (macOS et iOS), Mozilla Thunderbird, Samsung Mail et la plupart des autres clients de messagerie d’entreprise. La configuration nécessite généralement l’importation du certificat et de la clé privée. Dans les environnements Managed PKI, ce processus peut être automatisé via des solutions MDM comme Microsoft Intune.

La règle d’or est la suivante: un certificat SV par collaboratrice ou collaborateur avec sa propre adresse e-mail, plus des certificats OV pour toutes les cases postales de fonction. Une organisation comptant 500 collaboratrices ou collaborateurs et 20 adresses e-mail centrales a donc besoin d’environ 520 certificats. L’utilisation d’une passerelle d’e-mails peut réduire le nombre de certificats individuels, car la passerelle peut signer de manière centralisée.